AmneziaWG 2 на OpenWrt

OpenWrt — это альтернативная операционная система, которую можно установить на большинство роутеров. Статья подразумевает, что у Вас уже есть роутер с OpenWrt.

AmneziaWG 2 — это модифицированная версия протокола WireGuard®. Его основная цель — обход DPI (Deep Packet Inspection) и других методов блокировки VPN, которые легко распознают «классический» WireGuard.

Если Ваш провайдер не применяет строгую фильтрацию по UDP (т.е. ограничивает UDP-соединения) - мы рекомендуем использовать данный протокол. В иных случаях, пожалуйста, настройте протокол VLESS (XTLS) по нашей инструкции через Podkop.

Перед установкой убедитесь, что:

• на роутере установлена OpenWrt 24.10.4

• доступно не менее 30 MB свободного места (рекомендуется)

• есть доступ к роутеру по SSH с правами root

• Вы создали и скачали файл конфигурации в личном кабинете

Настройка AmneziaWG 2 на роутере OpenWrt

1. Установите необходимые пакеты AmneziaWG:

sh <(wget -O - https://raw.githubusercontent.com/Slava-Shchipunov/awg-openwrt/refs/heads/master/amneziawg-install.sh)2. При появлении вопроса:

Do you want to configure the amneziawg interface? [Y/n]

Введите:

nСоздание интерфейса AmneziaWG через LuCI

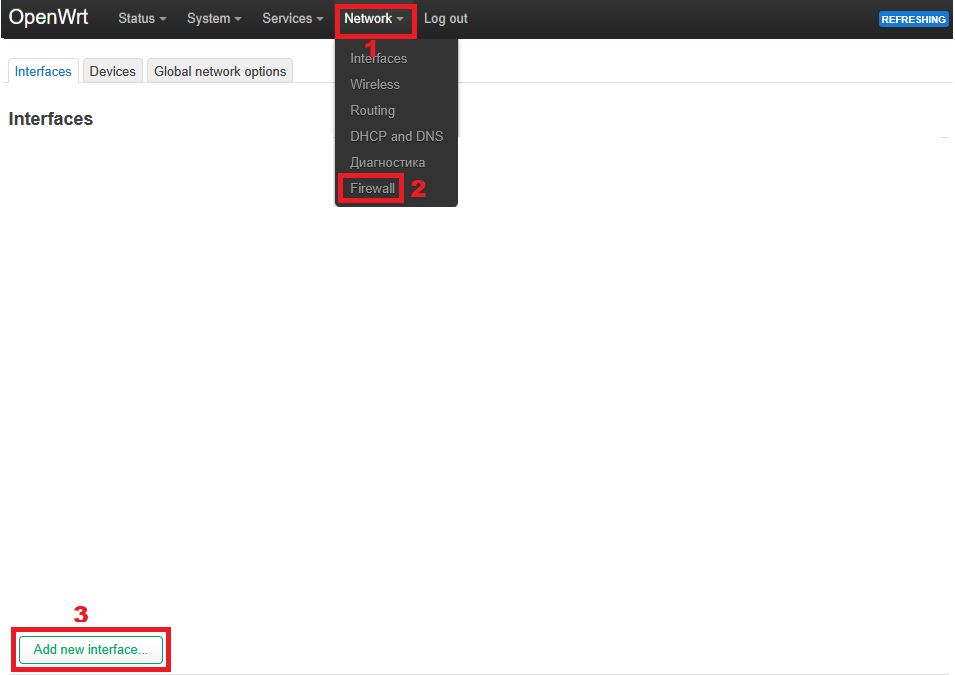

3. Откройте веб-интерфейс роутера в браузере: http://192.168.1.1 (или укажите другой IP роутера) и перейдите: Network → Interfaces → Add new interface:

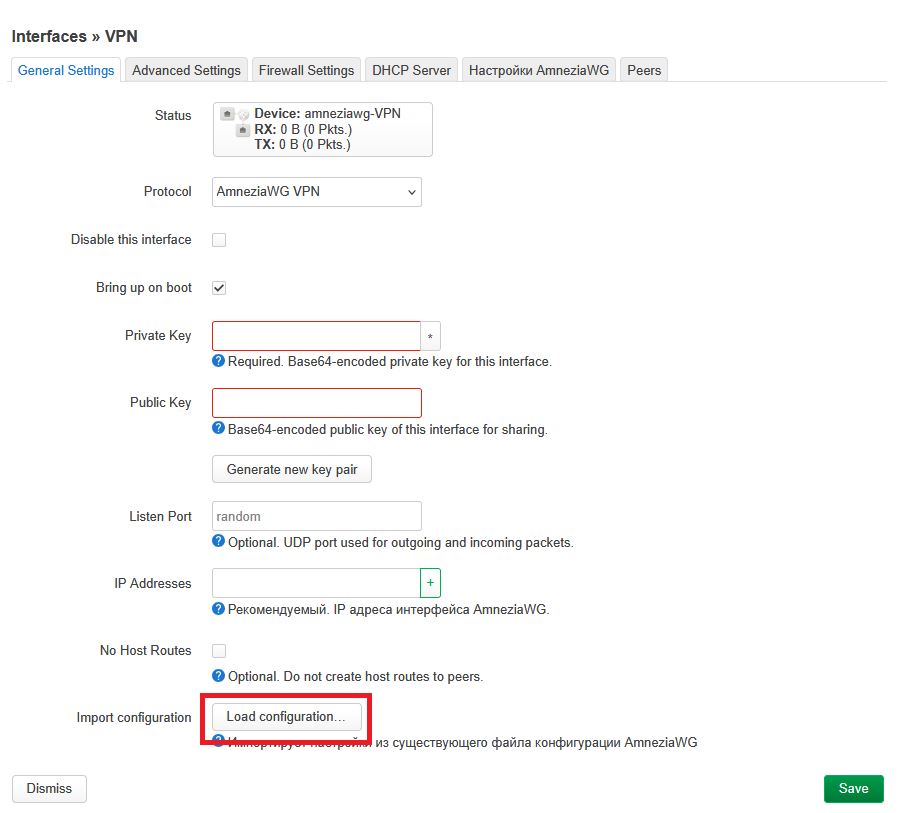

4. Укажите параметры:

• Name: VPN (или любое другое на Ваш выбор)

• Protocol: AmneziaWG Protocol

5. Нажмите "Create interface".

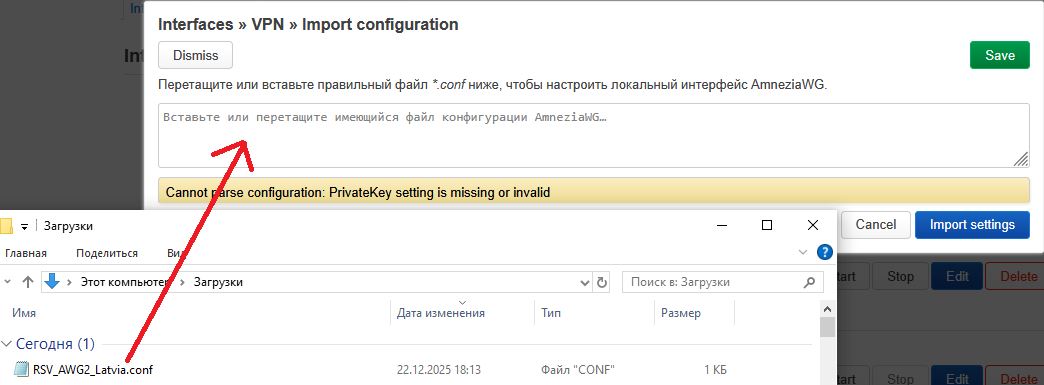

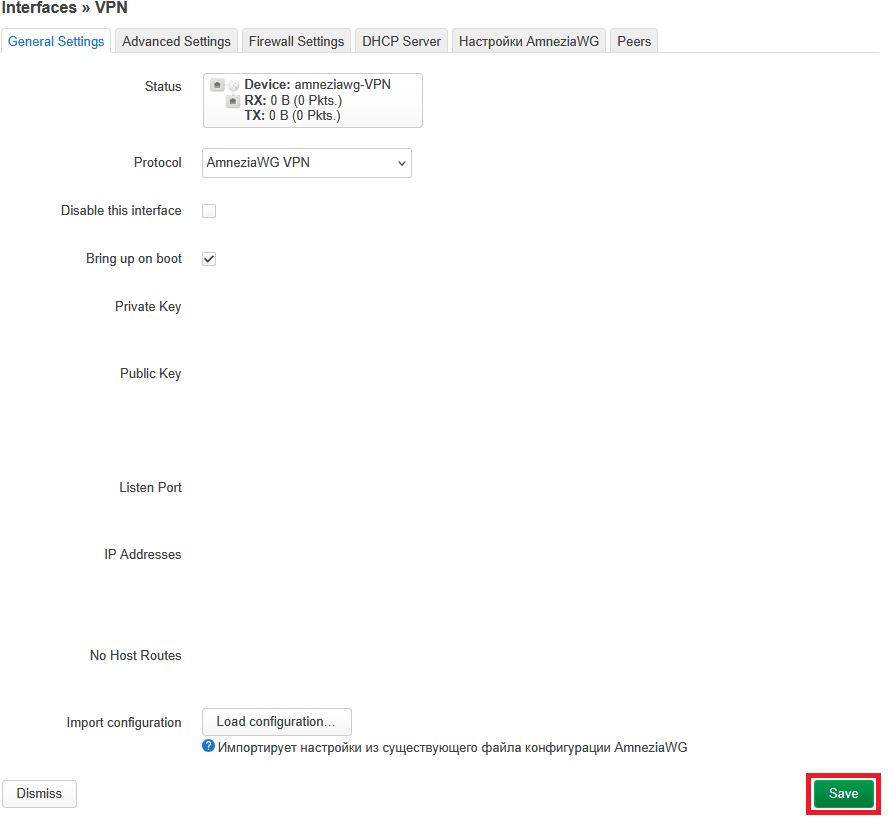

Импорт конфигурационного файла

6. В настройках интерфейса нажмите Load Configuration и вставьте содержимое .conf файла или загрузите его целиком.

Нажмите Import settings (при необходимости).

Проверка параметров

7. Необходимо открыть конфигурационный файл в текстовом редакторе и проверить, что значения совпадают:

Во вкладке "General Settings":

Private Key

IP Addresses — из секции [Interface]

Во вкладке "Настройки AmneziaWG":

S1, S2, S3, S4

Jc, Jmin, Jmax

H1, H2, H3, H4

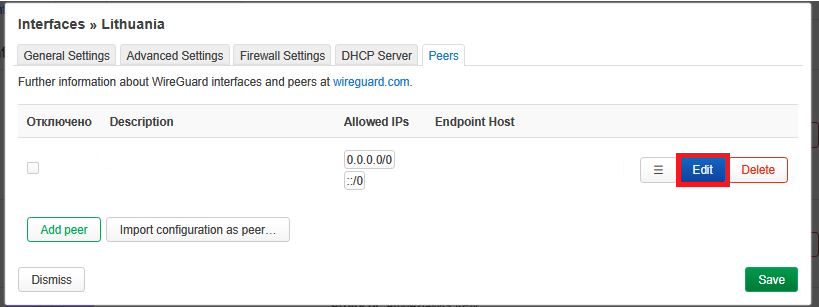

Во вкладке "Peers":

Public Key

Allowed IPs: 0.0.0.0/0

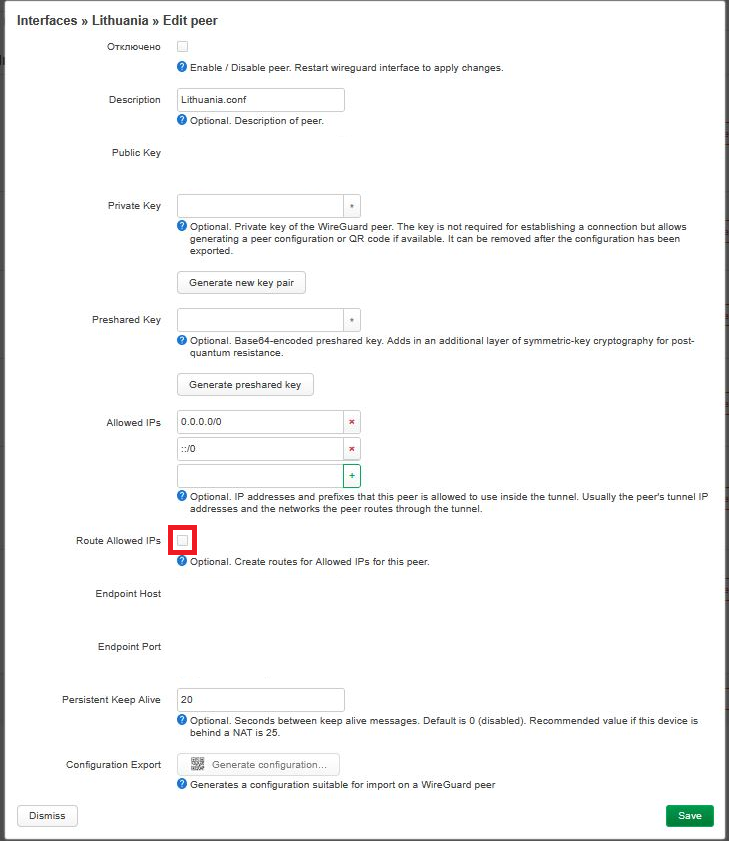

8. Для появившегося Peer нажмите Edit:

9. Включите опцию Route Allowed IPs:

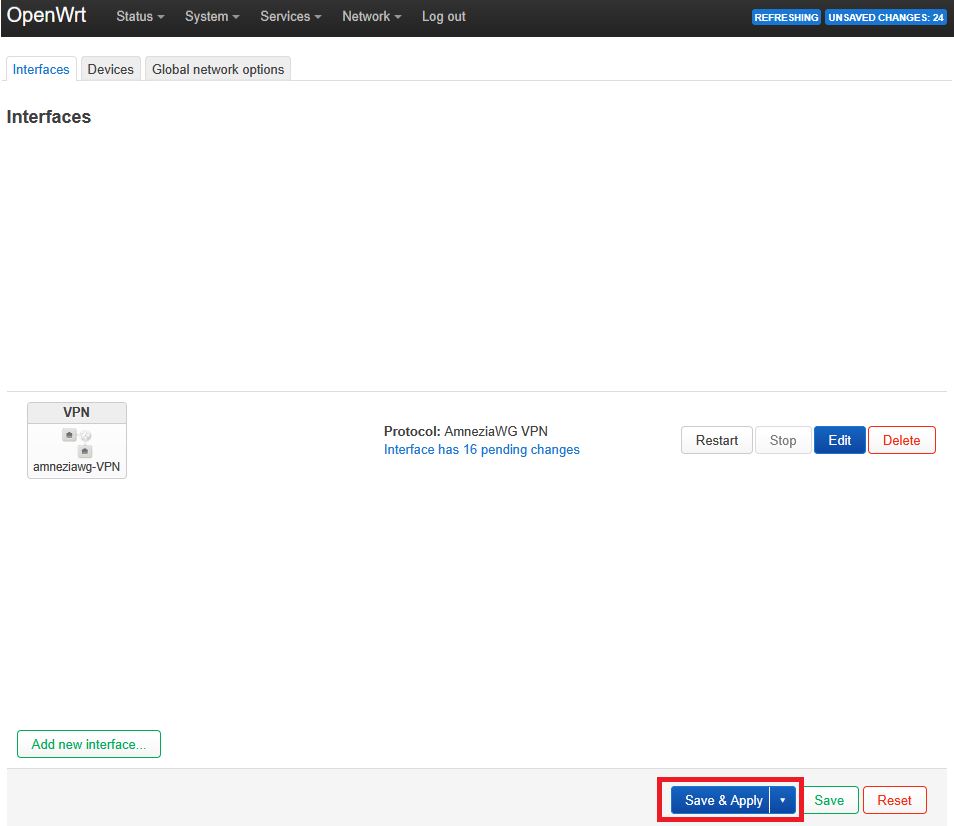

10. Нажмите Save, затем Save & Apply:

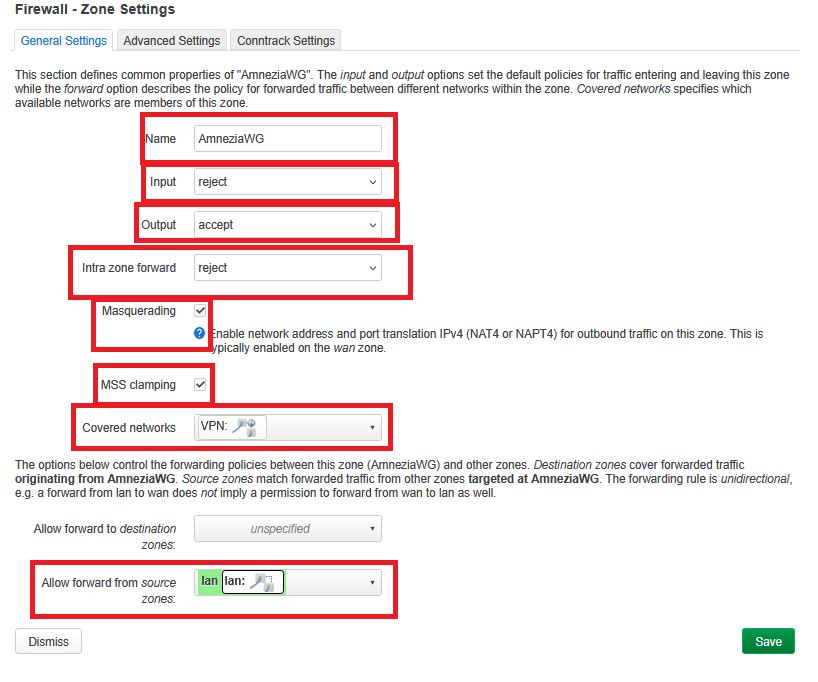

Назначение зоны Firewall

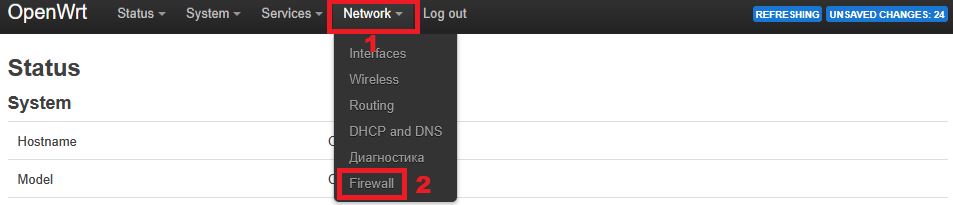

11. Перейдите Network → Firewall:

12. Создайте новую зону, заполнив параметры:

Input: reject

Output: accept

Forward: accept

Masquerading: ✅ включено

MSS clamping: ✅ включено

В Covered networks укажите интерфейс, созданный на шаге 6

В поле Allow forward from source zones выберите зону lan

13. Нажмите Save, затем Save & Apply.

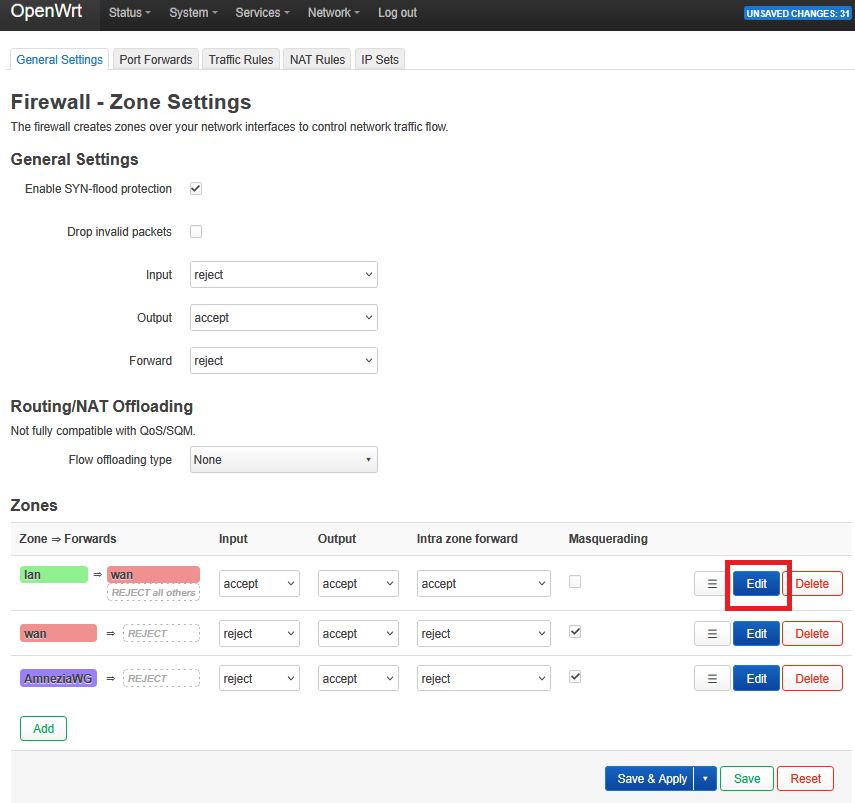

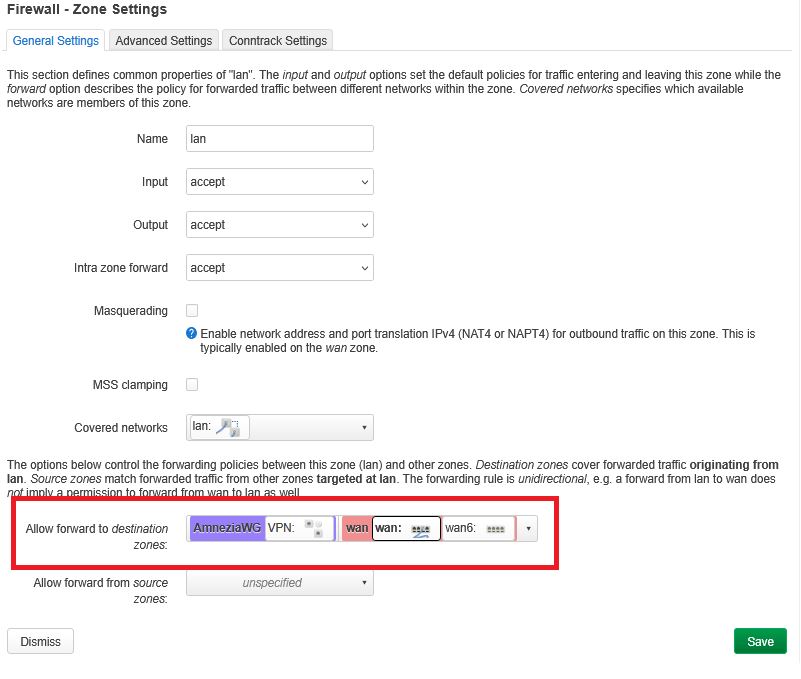

14. Нажмите Edit у зоны lan:

15. В поле Allow forward to destination zones добавьте созданную VPN-зону:

16. Нажмите Save, затем Save & Apply.